CASO DE SEGURIDAD: Associated Press

1) causas posibles que pudieron originar la intrusión a la cuenta Twitter de AP.

En vista de los hackeos que se estado produciendo en los últimos días a las cuentas Twitter, no solo existe la vulnerabilidad sino que era conocida públicamente para cualquier persona, tan solo con una simple búsqueda en la Web. Como por ejemplo:

http://www.youtube.com/watch?v=OIEAc2QNo3g

Pasos para hackear una cuenta twitter con solo gmail

1) abrimos el twitter .com

2) abrimos gmail

3) vamos a la seccion docs

4) lo que todos quieren twitter son seguidores.

5) creamos un formulario y una hoja de calculo

6) llemamos los campos.

7) el llenado debe ser acorde a las preferencias de la victima

8) abrir su twitter y copiar el link de arriba y mandarselo a las victima

9) Mandar el link o personalmente a la victima

10) esperamos unos minutos y nos llegara el usuario y la contraseña de los que hayan caído a la hoja de cálculo.

11) dejar esperar unas horas antes de entrar a estas cuentas

2) Que medidas de remediación propondría usted para que esto no se repita

-Se debe crear una clave mucho más robusta que solo sea conocida por la persona encargada.

-Ingresar solo a mensajes de extrema confianza y solo una determinada maquina que cuente con las medidas de protección relevantes.

-Formular una política de cambios de contraseña cada cierto tiempo, como medida de seguridad.

4) describa el proceso de acceso y validación de usuarios y el proceso de cambio de clave, indique como lo mejoraria

- Una forma de mejorarlo seria pedir los numeros telefonicos de la persona que

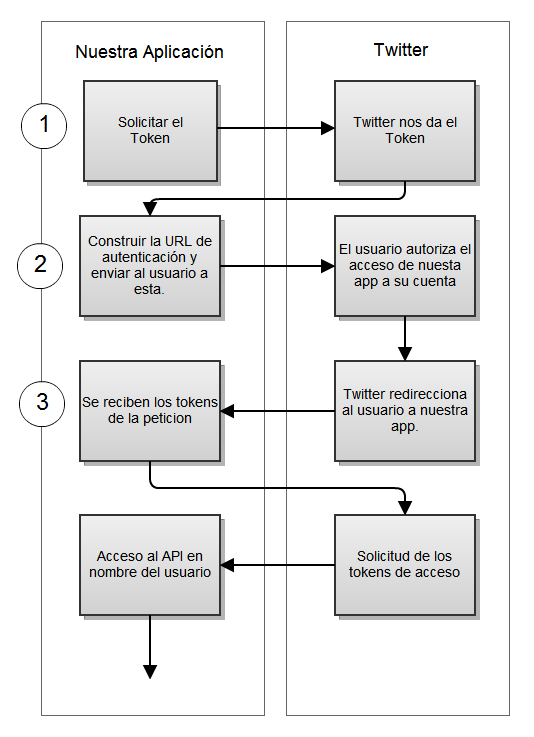

A grandes rasgos el proceso de autenticación vía Twitter es de la siguiente forma:

http://www.becodemyfriend.com/2010/10/entendiendo-oauth-con-twitter-from-scratch/

No hay comentarios:

Publicar un comentario